La protection des données

En matière de sécurité des données, le personnel du cabinet constitue souvent le maillon faible.

La protection des renseignements des clients a toujours été une question primordiale pour les avocats et leur cabinet. Mais le défi ne fait que grandir à mesure que la vaste communauté des pirates informatiques s’élargit et s’adapte aux nouvelles techniques de sécurité.

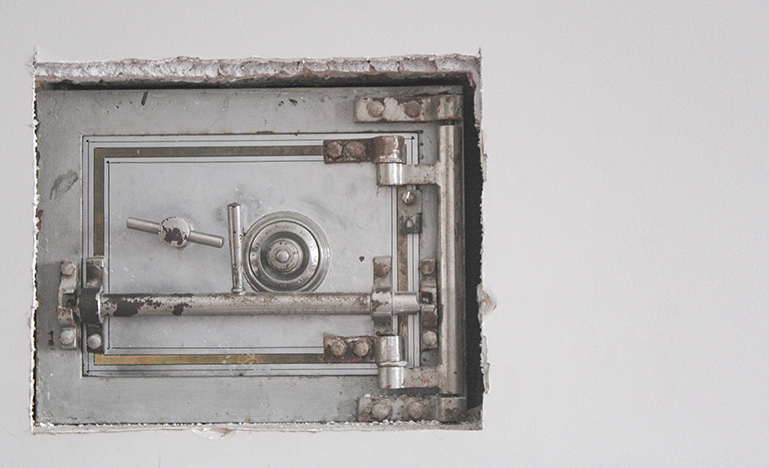

« Il s’agit d’un problème colossal et sous-estimé, et les cabinets doivent être proactifs dans l’identification des menaces et l’implantation des technologies nécessaires pour atténuer les risques », prévient Barry Sookman, associé senior et ancien chef du groupe du droit de la technologie du cabinet McCarthy Tétrault, à Toronto. « Le temps n’est plus où la plus grande crainte concernait le personnel chargé de prendre les documents pour la déchiqueteuse. Les cabinets d’avocats doivent comprendre qu’au 21e siècle, le vieux principe “Nous avons des serrures, des clés et des laissez-passer” ne fait tout simplement plus le travail. »

Pour les cabinets d’avocats, mettre les données en sûreté est devenu une priorité commerciale permanente. « Quel que soit le type de technologie utilisée, la responsabilité incombe aux avocats et à leur cabinet de se tenir au courant des nouvelles technologies et de prendre les mesures nécessaires afin de protéger la confidentialité de leurs clients », affirme Diana Miles, directrice générale au Barreau du Haut-Canada.

C’est à la direction des cabinets d’ouvrir la voie et de donner le ton en consacrant des res-sources importantes à la cybersécurité. Elle doit mettre ce point à l’ordre du jour de sa gouvernance, assure Duncan Card, associé du cabinet Bennett Jones, à Toronto. « Il nous faut poser les bonnes questions, il nous faut connaître les dernières innovations, il faut que l’agent en chef des investissements nous rende compte directement, et il faut soumettre régulièrement nos mesures de sécurité à des audits et des évaluations. »

Mais dans tout système de sécurité, le maillon le plus faible est le plus important, et dans ce cas-ci, le maillon faible, ce sont les avocats eux-mêmes. « Les avocats ne sont pas les gens les plus ferrés en technologie et ils tendent à faire des choses comme cliquer sur un lien dans un courriel qui a l’air à demi légitime, ou surfer sur le Web sans trop se préoccuper des sites qu’ils visitent », confie Shane McGee, avocat-conseil et vice-président des affaires juridiques chez Mandiant Corp., une firme de cybersécurité. « Dans la grande majorité des cas, la façon dont les pirates parviennent à entrer dans un réseau est en envoyant un courriel hameçon de la part d’une personne de confiance. Vous cliquez sur le lien et alors non seulement vous compromettez le système tout entier, mais une fois entrés les pirates n’ont aucun mal à traverser vers les autres systèmes et à accéder aux données conservées sur les serveurs. »

Un plan de protection béton en 5 points

1. Constituer une équipe de sécurité

Disposer d’un bon service de TI est la solution contre la plupart des nouvelles menaces à la sécurité des données, n’est-ce pas? Eh bien, ce n’est que la moitié de la solution, répond Shane McGee, avocat-conseil chez Mandiant Corp. : « Les employés d’un service de TI sont loin d’avoir le niveau d’expertise des professionnels de la sécurité. Plusieurs cabinets d’avocats comprennent mal les enjeux, ne dépensent pas suffisamment d’argent ou n’attribuent pas le rôle aux bonnes personnes. »

2. Procéder à une évaluation de sécurité

Les cabinets d’avocats devraient faire appel à des experts en sécurité de l’extérieur pour faire évaluer leurs serveurs et leurs protocoles de sécurité. Ces personnes savent comment et où regarder pour trouver les failles d’un système.

« Nous procédons à des exercices d’ingénierie inverse chez nos clients lors desquels nous tentons de forcer leurs réseaux et de voler des données. Vous seriez surpris d’apprendre à quel point c’est facile », résume Daniel Tobok, directeur général national des enquêtes scientifiques chez Telus Security Solutions, à Toronto. « Les cabinets d’avocats devraient vraiment se soumettre à des évaluations de sécurité externes sur une base régulière. »

3. Mettre en place des politiques de sécurité

Une bonne politique de sécurité est considérablement utile, parce qu’elle comprend habituellement « des techniques qui permettent de détecter les fraudes, les activités suspectes et les accès non autorisés », explique Barry Sookman, associé senior chez McCarthy Tétrault, à Toronto.

Qui plus est, si votre cabinet devait faire l’objet d’une brèche de sécurité ou d’une plainte auprès du Commissariat à la protection de la vie privée, « ils vérifieront si la compagnie dispose de politiques pour protéger les renseignements de ses clients et de ses employés », prévient Éloïse Gratton, associée et coprésidente, vie privée, au cabinet McMillan, à Montréal.

4. Maîtriser ses politiques et les mettre à l’épreuve

Une fois en place, une politique de sécurité doit être « continuellement révisée, mise à jour et mise à l’épreuve », dit Me Sookman.

« Testez régulièrement vos mesures de contrôle », ajoute Daniel Tobok. « Le paysage technologique évolue constamment. Le système d’exploitation, les logiciels et le réseau sont dans un état de changement continuel. Les rustines, les mises à jour et les correctifs peuvent assurer un environnement informatique plus stable et apparemment plus sécuritaire; mais certains de ces petits changements peuvent produire à votre insu une faille importante. »

5. Former son personnel — y compris les avocats

Former tous les membres de son cabinet sur ses protocoles de sécurité est crucial pour développer une culture de la sécurité et s’assurer que personne ne se retrouve hors jeu. « Les statistiques montrent qu’une forte proportion des cas de partage de données avec les mauvaises personnes est due à des erreurs », révèle Me Sookman. « La formation sensibilise les employés aux questions de sécurité. »

Me Gratton, qui dirige ce genre de formations auprès de ses entreprises clientes, parle d’une demande en forte croissance, en raison du fait qu’il s’agit désormais d’une obligation légale. Elle note que lorsqu’une infraction quelconque a lieu, « la commissaire à la protection de la vie privée demande habituellement si une politique de sécurité était en place, si les employés la connaissaient et si une formation avait été assurée. »

Tendances en matière de protection des données au Canada

Protéger les données confidentielles d’un cabinet contre la piraterie informatique revient à jouer au chat et à la souris, car les pirates deviennent chaque minute plus astucieux et plus rusés. Voici certaines tendances qu’il est bon de connaître :

• Il est encore fréquent pour un cabinet d’avocats de tout héberger à l’intérieur des frontières de son propre environnement. Mais si l’on tient compte des progrès généraux de la bande passante, de la diminution des coûts du stockage de données et de la facilité d’utilisation, de la souplesse et du rapport coût-efficacité des services infonuagiques, la tendance vers l’externalisation et le recourt aux logiciels-services risque d’être de plus en plus soutenue.

• La déclaration obligatoire des brèches de sécurité sera de plus en plus courante en vertu des différentes lois sur la protection de la vie privée. C’est déjà le cas en Alberta depuis 2010. Ce sera aussi bientôt le cas de la LPRPDE fédérale, et on s’attend à ce que le Québec et la Colombie-Britannique en fassent autant.

• De plus en plus de recours collectifs relatifs à la protection de la vie privée sont déposés — et passent l’étape de la certification. D’ici quelques années, nous aurons une meilleure idée des dommages-intérêts qui attendent les cabinets qui n’assurent pas la sécurité des données de leurs clients.

Les conseils des experts

Éloïse Gratton, associée et coprésidente, vie privée, chez McMillan, à Montréal

« Deux brèches de sécurité majeures ont eu lieu en 2013 au Canada, et dans les deux cas un employé avait perdu un ordinateur portable contenant une tonne de données personnelles non cryptées. Souvent, une brèche de sécurité sera provoquée par un employé qui ne connaît pas la loi ou la politique en vigueur […]. La formation permet à tout le moins de fournir au personnel l’information nécessaire. »

Daniel Tobok, directeur général national des enquêtes scientifiques chez Telus Security Solutions, à Toronto

«Demandez à tout le monde de signer une politique d’utilisation relative à la vie privée — le mot clé ici étant signer, il ne suffit pas d’accuser réception — et faites-leur bien comprendre les conséquences. Refaites l’exercice chaque année. Il faut également avoir un plan de réaction aux incidents et une équipe en mesure de traiter les brèches externes et internes, ainsi que les fuites de données. »

Barry Sookman, associé senior et ancien chef du groupe du droit de la technologie chez McCarthy Tétrault, à Toronto

« Lorsqu’un cabinet fait héberger une partie de ses données chez un tiers fournisseur, il faut impérativement conclure des ententes précises couvrant l’accès et l’utilisation des renseignements. Ces ententes doivent décrire la sécurité à mettre en place et préciser qui a accès aux données, à quelles fins, les précautions qui seront prises et l’obligation de déclarer les brèches de sécurité. »

Duncan Card, associé et codirecteur des technologies de l’information chez Bennett Jones, à Toronto

« Nous demandons fréquemment l’aide d’experts externes en sécurité et en technologies de l’information, du secteur public comme du secteur privé, qu’il s’agisse d’agents de la sécurité publique, d’agents de police ou d’organismes comme la GRC et le SCRS. Ils aideront si vous le leur demandez. Je recommande aux cabinets d’avocats d’élaborer des stratégies très larges et complètes pour assurer la sécurité de leurs TI. »

Shane McGee, avocat-conseil et vice-président des affaires juridiques chez Mandiant Corp., à Arlington (Virginie)

« Il est important que les équipes de sécurité des différents cabinets échangent de l’information entre eux, car les pirates utilisent les mêmes attaques à répétition. La pratique a été adoptée par l’industrie des services financiers, où l’on s’informe mutuellement de la nature des attaques et des indices, afin que les collègues puissent arrêter les attaques avant qu’elles n’aient lieu. »